شرکت دانشبنیان حمیم با تکیه بر تخصص و نوآوری، در زمینه امنیت سایبری فعالیت میکند و محصولات بومی پیشرفتهای ارائه میدهد. خدمات این شرکت شامل راهاندازی مراکز عملیات امنیت (SOC) و بازرسی زیرساختهای شبکه است. محصولات حمیم با بهرهگیری از تکنولوژیهایی مانند Docker، انعطافپذیری بالایی دارند و قابلیت سفارشیسازی بر اساس نیاز مشتری را فراهم میکنند. تیم پشتیبانی حرفهای حمیم، با تجربه گسترده، بهصورت مداوم از مشتریان حمایت میکند.

حمیم

شرکت دانشبنیان حمیم (ارتباط گستر حامی مسافت) با تکیه بر تخصص و نوآوری، بهعنوان یکی از پیشگامان عرصه امنیت سایبری شناخته میشود. این شرکت در زمینه تحقیق، طراحی، توسعه و یکپارچهسازی سیستمها و محصولات فناوری پیشرفته با هدف حفاظت از زیرساختهای حیاتی سازمانها فعالیت میکند. ماموریت حمیم، همسو با نیازهای مشتریان، بر ارائه راهکارهایی خلاقانه و تخصصی متمرکز است که به بهبود امنیت و عملکرد شبکههای سازمانی کمک میکند.

خدمات حمیم شامل راهاندازی و نگهداری مراکز عملیات امنیت (SOC)، بازرسی زیرساختهای شبکه و امنیت، و ارائه طرحهای بهینهسازی برای ارتقای سطح امنیت است. علاوه بر این، شرکت حمیم در کنار شرکت سایبرلند بهعنوان پارتنر، با همکاری مشترک به ارائه محصولات و خدمات امنیت سایبری پیشرفته میپردازد. این همکاری، دامنه وسیعتری از راهکارهای امنیتی را در اختیار سازمانها قرار میدهد، از جمله محصولات نرمافزاری نظیر مدیریت دسترسی ممتاز (PAM) و پیشکارهویت آگاه (IAP) به تهدیدات که بهصورت یکپارچه امنیت شبکهها را تضمین میکنند.

ویژگیها کلیدی محصولات حمیم

- محصولات کاملا بومی

- مدیریت جامع دسترسیهای ممتاز با کنترل دقیق

- ارائه سطوح دسترسی تفکیکشده برای کاربران و گروهها

- کاهش خطرات ناشی از سوءاستفاده از مجوزهای دسترسی

- پشتیبانی از گزارشدهی دقیق و جامع برای تحلیل امنیت

- قابلیت انطباق با سیاستهای امنیتی سازمانی

- امکان توسعه و تغییر محصولات بر اساس نیاز مشتری

چرا حمیم؟

دید عمیق امنیتی

استفاده از فناوریهای پیشرفته

پشتیبانی حرفهای

محصولات پازیتیو تکنولوژیز

-

HAMIMPrivileged Access Management (PAM)

HAMIMPrivileged Access Management (PAM) -

HAMIMIdentity Aware Proxy (IAP)

HAMIMIdentity Aware Proxy (IAP)

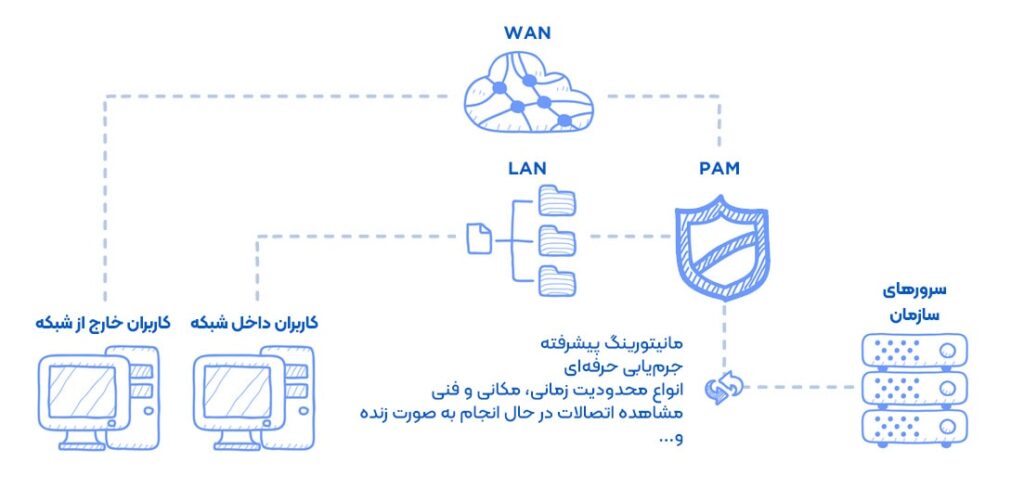

مدیریت سطح دسترسی (PAM) چیست؟

پیاده سازی PAM چه مزایایی را با خود به همراه دارد؟

نقطه مرکزی اجرای سیاستها

یک نقطه مرکزی اجرای سیاستهای امنیتی که مدیران می توانند فعالیت کاربران را تا سطح اجرای دستورات بر اساس سیاستهای از پیش تعریف شده محدود کنند.

ضبط نشستها

ضبط نشستها امکان بررسی ردپا را فراهم مینماید که بتوان در مواقع بحرانی پاسخ این سوال را که “چه کسی چه کاری انجام داده است؟” را مشخص کرد.

ادغام ابزارهای چندگانه

یک نقطه ادغام برای ابزارهای چندگانه احراز هویت از جمله مدیریت رمز عبور و ابزارهای تایید هویت چند عامله.

مجوزدهی چهار چشم

کنترل دو جانبه، که به سیستم مجوزدهی موسوم به “چهار چشم” باز میگردد که در این سیستم انجام بعضی اعمال و اجرای بعضی دستورات خاص نیازمند مجوز بلادرنگ توسط ناظر میباشد.

نظارت بلادرنگ

نظارت بلادرنگ، تیمهای امنیتی را قادر میسازد فعالیت کاربران ممتاز را بصورت زنده تحت نظر گرفته و مراقبت کنند.

واکنش به نقض امنیتی

هشدار و از بین بردن نشستها در صورت رخداد نقض سیاستهای امنیتی توسط کاربر.

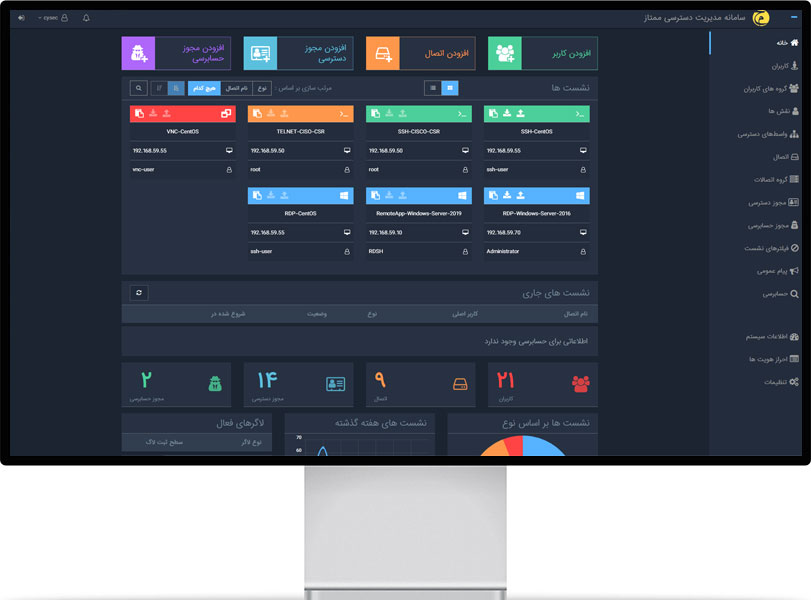

مدیریت سطح دسترسی PAM چگونه کار میکند؟

سامانه مدیریت و نظارت بر دسترسی راهدور با قرار گرفتن درمقابل منابع شبکه، مانع از هرگونه دسترسی مستقیم به منابع شبکه میگردد و مدیران شبکه میتوانند به راحتی تمامی دسترسیهای مستقیم را مسدود نمایند. با توجه به این موضوع که این سامانه تنها نیازمند پورت ۴۴۳ HTTPS میباشد، مدیریت دسترسی آن در لایه شبکه به راحتی انجام پذیر خواهد بود.

چرا از PAM حمیم استفاده کنیم؟

تضمین پاسخگویی تمام حسابهای کاربری ممتاز با فیلتر کردن اتصالات، کاربران و مجوزهای موجود برای ایجاد گزارشهای خاص و تمام شخصیسازی شده و چند زبانه که تمامی مشخصات نشست ایجاد شده را نشان میدهد.

اطمینان میدهیم که سطح دسترسی مستقیم به شبکه تنها از طریق مدیریت دسترسی ویژه حمیم مجاز است و به هیچگونه تنظیمات یا نصب نرمافزار شخص ثالث نیازی نمیباشد. همه چیز باید بدون هیچگونه تنظیمات اضافه عمل کند.

بررسی تمامیت ضبط نشستها با الگوریتم امن SHA-1 حفاظت شده و در پایگاه داده با الگوریتم AES-256-CBC رمزنگاری میشود تا از پاسخگویی تضمین شده در صورت بروز اختلاف نظر بین عوامل، اطمینان حاصل شود.

رکوردهای ضبط شده با روشهای نوین و کارآمد فشردهسازی ذخیره میشوند تا از حداقل فضای دیسک و فضای ذخیرهسازی ضمانت شده رایگان برای ذخیره طولانی مدت اطلاعات اطمینان حاصل شود.

مدیریت دسترسی ممتاز حمیم ادغام یکپارچه و همه جانبه با اغلب افزونههای شخص ثالث برای ارائه کردن مشخصات هویتی و گردآوری لاگ در غالب استاندارد SIEM را فراهم مینماید.

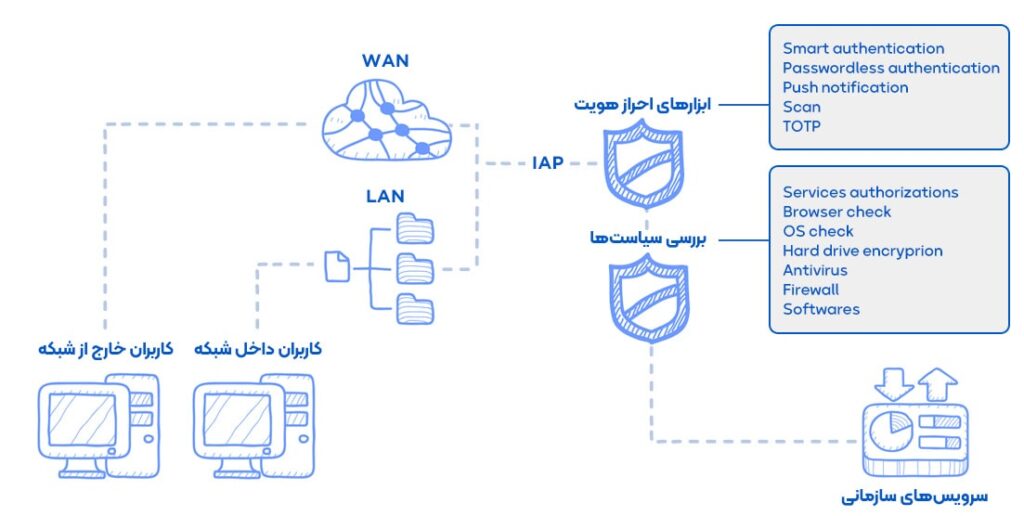

سامانه پیشکار هویت آگاه

پیشکارهویت آگاه (Identity Aware Proxy)، یکی از به روز ترین سرویسها در حوزه امنیت است که درخواستهای وب ارسال شده به برنامههای شما را رهگیری میکند. این سرویس صرفاً به کاربرانی که احراز هویت شده باشند، دسترسی متناسب با نقش تعریف شده خواهد داد. IAP به شما امکان می دهد یک لایه مجوز مرکزی برای برنامه هایی که توسط HTTPS قابل دسترسی هستند ایجاد کنید، بنابراین می توانید به جای تکیه بر فایروال های سطح شبکه از یک مدل کنترل دسترسی در سطح برنامه استفاده کنید. سیاست هایIAP در سراسر سازمان شما گسترش می یابد. شما میتوانید خط مشی های دسترسی را به صورت مرکزی تعریف کنید و آنها را در تمام برنامه ها و منابع خود اعمال کنید. هنگامی که یک تیم اختصاصی را برای ایجاد و اجرای سیاست ها اختصاص می دهید، از پروژه خود در برابر تعریف یا اجرای نادرست خط مشی در هر برنامه ای محافظت می کنید.

قابلیتهای سامانه پیشکار هویت آگاه

دسترسی ایمن به برنامهها

در محیطهای چندگانه (با ترکیبی از برنامههای کاربردی بومی مبتنی بر ابر، دارای میزبانی مشترک، و یا میزبانی در فضای ابری) برای اطمینان از پذیرش کنترلهای امنیتی توسط کاربر، مقرون به صرفهتر است که بتوانید راهحلهایی را به کار ببرید که دسترسی را سادهتر کرده و تجربهای روان و یکدست را بدون توجه به محل قرارگیری برنامه ارائه دهند. IAP حمیم برای محافظت از زیرساخت های موجود به صورت خودکار ادغام شده و امنیت ورود را افزایش میدهد.

گزینههای احراز هویت متنوع

با وجود چندین روش احراز هویت، کاربران میتوانند بهترین روشی که با گردش کارشان مطابقت دارد را انتخاب کنند. مدیران میتوانند گزینههای ثبت نام را تنظیم کنند تا به بهترین وجه با نیازهای سازمانیشان مطابقت داشته و از پذیرش موفقیت آمیز اطمینان حاصل شود.

تحکیم دروازه دسترسی

سطوح دسترسی متفاوت برای کاربران

قابلیت های پیشرفته در ایجاد، حذف یا محدود سازی کاربران به صورت فردی یا گروهی به همراه امکان تعریف نقش های گوناگون به منظور ویژهسازی منابع مجاز برای هر کاربر یا گروه

مدیریت دسترسی به برنامههای سازمانی

امکان تعریف سیاست های متنوع در لایه کاربر و برنامه به همراه قابلیت ویژه سازی گروهی و فردی

مدیریت سیاستهای امنیتی برای دستگاههای کاربران

قابلیت مشخص کردن سیاست های امنیتی برای محدودسازی دستگاه های کابران که از طریق آن به برنامه های از پیش تعریف شده خود به سازمان متصل می شوند (برای مثال امکان کنترل کردن سیستم عامل یا مرورگرهای مختلف)

پیشکارهویت آگاه IAP چگونه کار میکند؟

هنگامی که یک برنامه یا منبع توسط IAP محافظت می شود، فقط می توان از طریق پراکسی توسط مدیران اصلی، که نقش مدیریت هویت و دسترسی را دارند، به آن ها دسترسی پیدا کرد. وقتی به کاربر اجازه دسترسی به برنامه یا منبعی را توسطIAP میدهید، آنها تحت کنترلهای دسترسی دقیقی هستند که توسط محصول در حال استفاده بدون نیاز بهVPN اجرا میشود. هنگامی که یک کاربر سعی می کند به یک منبع امن با IAP دسترسی پیدا کند، IAP تأیید اعتبار و بررسی های مجوز را انجام می دهد.

چه زمانی از IAP استفاده کنیم؟

افتخار ما، آشنایی با شماست