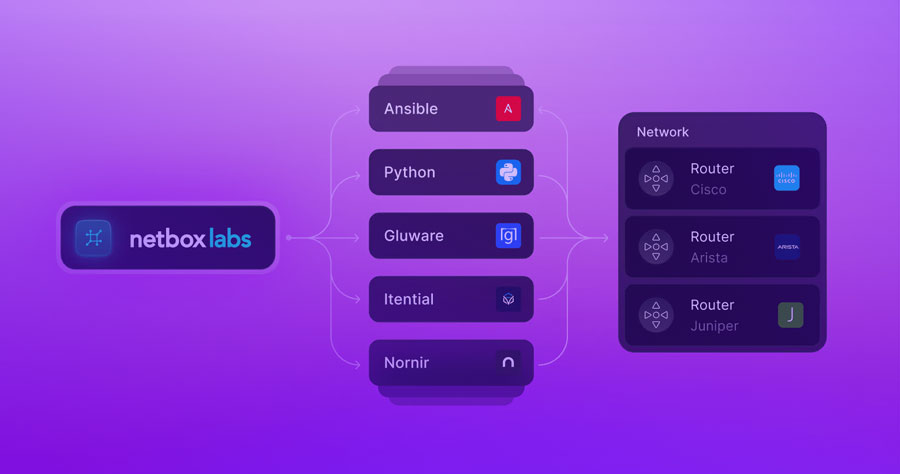

نت باکس چیست؟ ویژگیهای کلیدی و کاربردهای آن در مدیریت شبکه

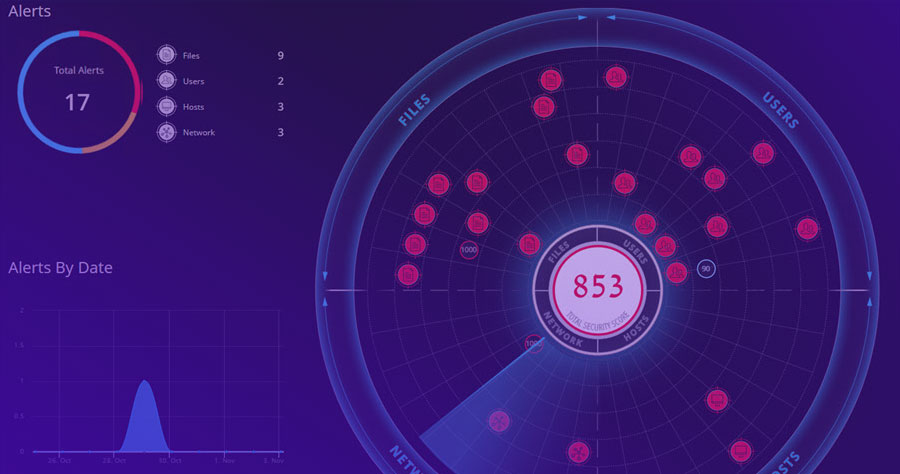

در محیطهای شبکهای سازمانهای امروزی، داشتن یک منبع داده معتبر و متمرکز، به نوعی ضرورت تبدیل شده است. مدیران مهندسی شبکه که بهشکل مداوم با پیچیدگی زیرساختهای ترکیبی، پیکربندیهای متعدد و نیاز به مقیاسپذیری سریع دستوپنجه نرم میکنند، با چالش دیگری هم مواجهاند و آن حفظ مستندات دقیق شبکه بدون گرفتارشدن در فرایندهای دستی است. اینجاست که نتباکس به کمک آنها میآید. اما نتباکس دقیقاً چیست و چرا به یک ابزار کلیدی در اتوماسیون شبکه تبدیل شده است؟

نتباکس که بهعنوان یک راهحل قدرتمند برای مدیریت آدرسهای IP و مدیریت زیرساخت مرکز داده (DCIM) طراحی شده است، در حال تغییر شکل روشهای مستندسازی، بصریسازی و اتوماسیون شبکههای سازمانی است. در این مقاله، به بررسی عملکرد اصلی نتباکس، ویژگیهای کلیدی آن، کاربردهای واقعی و راهنماییهای عملی برای شروع کار با نتباکس میپردازیم.

نتباکس چیست و چرا اهمیت دارد؟

نتباکس (NetBox) یک ابزار مبتنی بر وب متن باز (Open Source) است که بهعنوان مرجع ...