وبلاگ

چرا سازمانها باید برنامه شکار تهدید داشته باشند؟

- نوع مطلب: مقاله

- تاریخ انتشار:

- بدون نظر

فهرست مطالب

از زمانی که سازمانها متوجه شدهاند سیستمهای خودکار نمیتوانند همه حوادث امنیتی را بهطور کامل شناسایی و رفع کنند، شکار تهدید به یکی از جنبههای مهم امنیت سایبری تبدیل شده است. شکار تهدید معمولاً ترکیبی از فرایندهای دستی و ماشینی است؛ یعنی هم ذهن جستجوگر و کنجکاو انسانی در آن نقش دارد و هم از قابلیتهای تشخیص الگو استفاده میکند. با این رویکرد هیچ تهدیدی از چشم تیم امنیتی پنهان نمیماند.

هدف نهایی شکار تهدید چیزی فراتر از یافتن چند حادثه امنیتی بیشتر نسبت به سیستمهای خودکار است. این فرایند با این هدف طراحی شده است که کل برنامه امنیتی یک سازمان را بهشکل مستمر بهبود بخشد. اگر میخواهید با جزئیات شکار تهدید آشنا شوید، در این مقاله صفر تا صد آن را توضیح دادهایم.

شکار تهدید چیست؟

بهطور کلی، شکار تهدید (Threat hunting) شامل یکسری فرایند دستی و ماشینی است که با جستجو در شبکههای سازمان شما، هر حادثه امنیتی را که سیستمهای تشخیص خودکارتان پیدا نکردهاند کشف میکند. بخش ماشینی شکار تهدید از اهمیت بسیار زیادی برخوردار است؛ زیرا حجم و سرعت ورود دادهها به سازمانهای کنونی آنقدر زیاد است که غیرممکن است انسان بتواند آنها را بررسی کند. این کار هزینه و زمان زیادی میطلبد و عملاً بیفایده است. به همین دلیل، در شکار تهدید با ترکیبی از ابزارهای خودکار و تکنیکهای دستی به شناسایی الگوها و رفتارهای مشکوک میپردازیم و تهدیدهایی را که از دست سیستم امنیتی سنتی فرار میکنند شکار میکنیم.

بهبود وضعیت امنیتی سازمان با شکار تهدید

حال سؤال اینجاست که شکار تهدید چگونه میتواند وضعیت امنیتی سازمان را بهبود بخشد؟

وقتی در فرایند شکار تهدید روش جدیدی برای تشخیص رفتار مخرب پیدا میشود، اولین هدف خودکارسازی این روش است. با این کار، دفعه بعدی که همین رفتار مخرب یا چیزی مشابه آن رخ دهد، سیستم به ما هشدار میدهد و با یک پاسخ سریع، تهدید رفع خواهد شد.

به همین ترتیب، تهدیدیابها هنگام شکار تهدید همیشه در حال بررسی آن بخش از دادههای شبکه هستند که دیگران یا کمتر به آن توجه میکنند یا به روش متفاوتی آن را بررسی میکنند. بنابراین، تهدیدیابها بهتر از دیگران متوجه موارد زیر میشوند:

- نقاطی از شبکه سیستمهای از راه دور، محیطهای ابری و… که نظارت کافی روی آنها وجود ندارد؛

- مجموعهدادههایی که بهدرستی ثبت نشدهاند؛

- پیکربندیها و تنظیمات نادرست؛

- نقاط آسیبپذیریها و ضعفهای امنیتی.

بهدلیل شناسایی و گزارشدهی این موارد، تیم شکار تهدید را میتوان منبع دائمی اطلاعاتی دانست که به ما «فرصتهای بهبود» در سازمان را نشان میدهند. بنابراین، شکار تهدید بهمعنای هزینهکردن و استخدام چند نیروی انسانی برای یافتن حوادث امنیتی بیشتر نیست؛ بلکه راهی برای بهبود کل برنامه امنیتی شما در طول زمان است.

ترندهای شکار تهدید

علاقه به شکار تهدید در سالهای اخیر، بهشکلی پیوسته افزایش یافته است. البته تعجبی هم ندارد؛ سرخط خبرها پر از موارد جدید نقضهای امنیتی و حملات سایبری است و مدام درباره قوانین حفظ حریم خصوصی از رسانهها میشنویم. مردم بسیار بیشتر از گذشته نسبت به تهدیدهای سایبری آگاهی دارند.

خوشبختانه، شکارکنندگان تهدید و پیشگامان حوزه امنیتی بهشکل مداوم درباره ترندهای شکار تهدید گزارش میدهند و ما میتوانیم بهصورت مستقیم این ترندها را ردیابی کنیم. یکی از سایتهای فوقالعاده که نزدیک به یک دهه است گزارشهای مربوط به شکار تهدید را منتشر میکند SANS است.

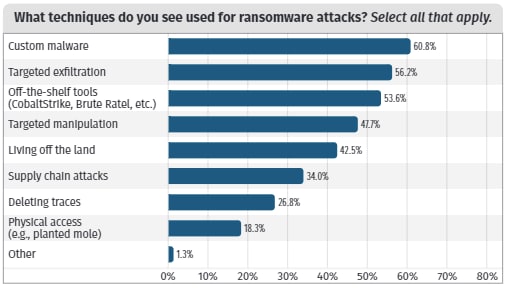

نظرسنجی سال ۲۰۲۴ این سایت بین متخصصان امنیتی مجموعهای از شرکتها و سازمانها از شش قاره برگزار شد. از کسبوکارهای کوچک گرفته تا دولتها و نهادهای بزرگ در این نظرسنجی شرکت کردند.

برخی از یافتههای این نظرسنجی به شرح زیر است:

۱. برنامههای رسمی شکار تهدید واقعاً در حال افزایش است. در سال ۲۰۲۳، حدود ۳۵درصد از سازمانیهای شرکتکننده در نظرسنجی آن سال برنامه شکار تهدید داشتند. در نظرسنجی امسال، ۵۱درصد از سازمانها گزارش دادند که بهشکل رسمی و جدی برنامه شکار تهدید داشتهاند.

۲. اندازهگیری میزان اثربخشی روشهای شکار تهدید تقریباً رایج شده است. در سال ۲۰۲۴ نزدیک به دو سوم (۶۵درصد) از سازمانها گزارش دادند که نتایج خود را اندازهگیری میکنند. این میزان در سال گذشته فقط ۳۵درصد بود.

۳. بسیاری از سازمانها بهدلیل اینکه میخواهند شکار تهدید را فردی کاربلد و متخصص انجام دهد، آن را برونسپاری میکنند. امسال ۳۷درصد از آنها برای شکار تهدید از منابع خارج از سازمان کمک گرفتهاند. این روش مزایایی دارد ولی معایب آن هم کم نیست. درست است که با برونسپاری، شکار تهدید آسانتر انجام میشود ولی وجود یک تیم شخص ثالث خودش میتواند سیستمهای امنیتی موجود در سازمان را با اختلال مواجه کند. درباره کنترل دادهها و حاکمیت آنها هم ممکن است چالشهایی ایجاد شود.

انواع شکار تهدید

اول از همه، این را بدانید که شکار تهدید نمیتواند برای همه کسبوکارها یکسان باشد. تیم امنیتی هر سازمان باید فرایند شکار تهدید را با توجه به منابع، چشمانداز تهدید و بخشهایی که نگران آنها است برنامهریزی کند. یعنی چه؟

این بدان معناست که باید ابتدا بودجهتان را بسنجید، ابزارهای تخصصی و نیروی انسانی را که در اختیار دارید ارزیابی کنید، نوع تهدیدهایی را که سازمان با آنها مواجه است تعیین کنید و در نهایت، در نظر بگیرید که سازمان نگران امنیت چه بخشهایی است. آیا داراییهای سازمانی در معرض تهدید قرار دارند یا نقاط آسیبپذیری امنیتی در آن وجود دارد؟ بعد از آن میتوانید نوع شکار تهدید را انتخاب کنید.

برخی انواع مختلف شکار تهدید را به این صورت دستهبندی میکنند: شکار ساختار یافته، شکار بدون ساختار، شکار مبتنی بر موقعیت، شکار مبتنی بر اطلاعات و نظایر آن. بااینحال، به نظر نمیرسد این روشها برای توصیف شکار تهدید جالب باشند. شاید بهتر باشد از یک چهارچوب سهمرحلهای خاص با عنوان PEAK برای شکار تهدید استفاده کنید. این چهارچوب، جامع و انعطافپذیر است و به ابزار یا شرکت خاصی برای استفاده از آن نیاز نخواهید داشت زیرا با هر نوع ابزار یا رویکرد امنیتی که در سازمان دارید سازگار میشود. مراحل PEAK به شرح زیر هستند:

مرحله اول: آمادهسازی (Prepare)

در این مرحله، تهدیدیابها موضوعات را انتخاب میکنند، درباره آنها تحقیق میکنند و برای شکار برنامه میریزند.

مرحله دوم: اجرا (Execute)

در این مرحله، باید بهشکلی عمیق دادهها را بررسی کنید و به تجزیهوتحلیل آنها بپردازید.

مرحله سوم: اقدام بر اساس دانش بهدستآمده (Act with Knowledge)

در این مرحله، باید براساس یافتهها و نتایجی که از مرحله اجرای عملیات به دست آوردید، اقدام کنید. مثلاً برای اِعمال تغییرات لازم در سیستمها یا خودکارسازی فرایندها تصمیم بگیرید، سیاستهای امنیتی را بهروزرسانی کنید و دانش بهدستآمده را با تیم امنیتی به اشتراک بگذارید.

انواع شکار تهدید در چهارچوب PEAK

سه نوع شکار با چهارچوب PEAK شامل موارد زیر است:

شکار مبتنی بر فرضیه

در این رویکرد کلاسیک، تهدیدیاب ابتدا یک حدس یا فرضیه را درباره تهدیدهای احتمالی و فعالیتهای مخربی که ممکن است همین حالا در شبکههای سازمان وجود داشته باشد مطرح میکند. سپس از دادهها و تجزیهوتحلیل آنها برای تأیید یا رد فرضیه خود استفاده میکند.

شکار با استفاده از بیس لاین یا خط مبنا

در این نوع شکار، تهدیدیاب یک خط مبنا از رفتار نرمال ایجاد میکند و سپس بهدنبال رفتارهایی میگردد که با آن خط مبنا همخوانی ندارد. در صورت یافتن چنین رفتاری، احتمال میدهد که فعالیتهای مخربی در جریان باشد. این نوع شکار را گاهی اوقات تجزیهوتحلیل دادههای اکتشافی (EDA) هم مینامند.

شکار تهدید با کمک مدلسازی

شکار تهدید به کمک مدلسازی (Model-Assisted Threat Hunts) که بهاختصار با M-ATH نشان داده میشود، روشی است که در آن تهدیدیابها از تکنیکهای یادگیری ماشین (machine learning) برای ساخت مدلهایی از رفتار نرمال و غیرنرمال استفاده میکنند و سپس بهدنبال فعالیتهایی میگردند که همسو با آن مدلها یا برخلاف آنها باشد. تقریباً میتوان آن را ترکیبی از دو نوع قبلی شکار تهدید دانست که به کمک یادگیری ماشین اتوماتیک شده است. میخواهید توصیف بهتری از آن داشته باشید؟ فکر کنید شرلوک هلمز دارد از هوش مصنوعی استفاده میکند!

آیا شکار تهدید برای هر سازمانی لازم است؟

نه لزوماً. ولی برای اکثر سازمانها توصیه میشود که فرایند شکار تهدید را اجرا کنند. این کار به چند دلیل مهم است:

شناسایی مهاجمان پنهان

پیشگیری از نفوذ همیشه اوقات مفید نیست. تکنیکهای پنهانی که مهاجمان به کار میبرند، آنها را از دید روشهای معمول شناسایی مخفی میکند. مهاجمان سایبری امروزه با سرعت هشداردهندهای تکنیکهای نوآورانه را کشف میکنند که سبب ایجاد حملات جدید و بهروز میشود.

بهبود وضعیت امنیتی

شکار تهدید با تقویت وضعیت امنیتی کلی سازمان، به شما در یافتن فرصتهای بهبود کمک میکند. این بهمعنای آن است که اگر در روشهای تشخیص و پاسخ خود ضعف دارید، اگر پلتفرمهای سازمان کارآمد نیستند یا نقصهایی در فرایند جمعآوری دادهها وجود دارد، با شکار تهدید میتوانید آنها را شناسایی و رفع کنید. تیم امنیتی شما با جستجوی مداوم تهدیدها بینش ارزشمندی به دست میآورد که بعدها میتواند از آن برای بهبود تنظیمات امنیتی و جلوگیری از حملات آینده استفاده کند. علاوه بر آن، شکار تهدید به شناسایی حملات پیچیدهای که با ابزارهای امنیتی سنتی قابلتشخیص نیست کمک میکند.

بهرهگیری از هوش و خلاقیت انسانی

برخلاف محصولات تشخیص خودکار که فقط میتوانند درباره آنچه برای آن برنامهریزی شدهاند هشدار دهند، شکار تهدید یک فرایند انسانمحور است. انسانها میتوانند خلاقانه فکر کنند و روشهای جدید و غیرمعمول حمله را بیابند. آنها با استفاده از شهود خود حتی با وجود اطلاعات ناقص میتوانند الگوها را شناسایی کنند زیرا انعطافپذیر هستند. این در حالی است که سیستمهای خودکار فقط میتوانند تهدیداتی را پیدا کنند که از قبل برایشان تعریفشده باشد.

کاهش زمان باقیماندن مهاجمان در سیستم و پاسخ سریع

مهاجمان میتوانند مدتهای طولانی بدون شناساییشدن در شبکه باقی بمانند و حداکثر آسیب را به سیستمها برسانند. تهدیدها میتوانند به هر شبکهای نفوذ کنند و بهطور متوسط تا ۲۸۰ روز شناسایی نشوند.

شکار تهدید به شناسایی زودهنگام تهدیدها کمک میکند و زمان ناشناسماندن مهاجمان را کاهش میدهد. علاوه بر آن، با شکار تهدید میتوانید خیلی سریع به حوادث امنیتی پاسخ دهید و آنها را رفع کنید. همه اینها زیانهای احتمالی را به حداقل میرساند.

حالت تهاجمی در برقراری امنیت

برخلاف برنامههای سنتی تشخیص حادثه که صبر میکنند حادثه اتفاق بیفتد و سپس به آن واکنش نشان دهند، شکار تهدید رویکردی فعال و پیشگیرانه است که منتظر حمله نمیماند و خودش به جستجوی عوامل تهدید در شبکه میرود. در نتیجه، قبل از آنکه آسیب قابلتوجهی به سازمان وارد شود، میتوانید با آن مقابله کنید.

انطباق با قوانین و گزارشدهی

شکار تهدید به شما امکان میدهد از اقدامات پیشگیرانهای که انجام میدهید، شواهد مستند تهیه کنید و گزارش مفصلی از یافتهها و فعالیتهایی که بهمنظور شناسایی و کاهش تهدید انجام دادهاید ارائه دهید. این نشان میدهد که سازمان شما به برقراری امنیت کسبوکار متعهد است و در چهارچوب مقررات حرکت میکند. این شفافسازیها باعث افزایش اعتماد در بین ذینفعان سازمان، شرکای تجاری و نهادهای قانونی میشود.

بهبود مستمر

دادههای ارزشمندی که از شکار تهدید حاصل میشود، به بهبود مستمر وضعیت امنیت سازمان میانجامد. تیم امنیتی با تجزیهوتحلیل سیستماتیک این دادهها بخشهایی را که باید تقویت شوند شناسایی میکند و به این ترتیب، توانایی سازمان را در تشخیص تهدیدها افزایش میدهد.

بهروز ماندن

مجرمان سایبری بهشکل مداوم در حال ایجاد نوآوری در تکنیکها و تاکتیکهای خود هستند. شکار تهدید به تیم امنیتی سازمان امکان میدهد با بهکارگیری آخرین اطلاعات درباره تهدیدها و تطبیقدادن استراتژیهای شکار تهدید خود برای مقابله با تهدیدهای نوظهور، همواره بهروز باشند و در جریان آخرین تهدیدها قرار گیرند.

چهارچوبهای شکار تهدید

حالا که برای شکار آمادهاید، بیایید ببینیم باید از کجا شروع کنیم.

پیشنهاد ما این است که با انتخاب یکی از چهارچوبهای شکار تهدید شروع کنید. این چهارچوبها شامل فرایندهای تطبیقپذیر و تکرار شدنی هستند که اقدامات شما در کشف تهدیدها را کارآمدتر و اطمینانبخشتر میکنند. بهترین چهارچوبهایی که تا به امروز طراحی شدهاند شامل موارد زیر هستند:

چهارچوب Sqrrl

این چهارچوب در سال ۲۰۱۵ در سه قسمت منتشر شد و نهتنها در نوع خود اولین بود، هنوز هم بهعنوان یکی از تأثیرگذارترین چهارچوبهای شکار تهدید به حساب میآید. Sqrrl فرایند شکار تهدید مبتنی بر فرضیه را بهصورت یک حلقه با چهار مرحله توصیف میکند:

- ایجاد فرضیه؛

- تحقیق با کمک ابزارها و تکنیکها؛

- کشف الگوها و TTPهای جدید؛

- تقویت و بهبود فرایند تجزیه و تحلیل خودکار.

چهارچوب TaHiTI

این چهارچوب در سال ۲۰۱۸ طراحی شده است و یکی از رایجترین چهارچوبهای شکار تهدید است. طراح آن کنسرسیومی از مؤسسات مالی معروف به انجمن پرداخت هلندی (Dutch Payments Association) است. تاهیتی را میتوان به این شکل خلاصه کرد:

- روی بخشهایی از چهارچوب Sqrrl از جمله مدل تکامل شکار (Hunting Maturity Model) ساخته شده است؛

- نوع جدیدی از شکار به آن افزوده شده است که به شکار بدون ساختار یا دادهمحور معروف است؛

- راهنماییهای دقیقی درباره فرایند شکار و معیارهای بالقوه برای موفقیت برنامه شکار ارائه میدهد.

چهارچوب PEAK

این چهارچوب شامل مراحل آمادهسازی، اجرا و اقدام با دانشِ بهدستآمده است و در سال ۲۰۲۳ طراحی شده است. پیک تجربیات بهدستآمده و درسهای آموختهشده از سالهای قبل شکار تهدید را با هم ترکیب میکند. یکی از طراحان PEAK همان طراح Sqrrl است.

چهارچوب PEAK نوع سومی از شکار یعنی شکار تهدید به کمک ماشین (M-ATH) را اضافه میکند و از آن مهمتر، راهنماییهای دقیقتری برای پیادهسازی هر نوع شکار را ارائه میدهد.

معیارهای شکار تهدید

بعد از انتخاب چهارچوب باید بتوانید متریکهای شکار تهدید خود را اندازهگیری کنید. PEAKمجموعه کاملی از متریکهای شکار تهدید را ارائه میدهد تا از آنها بهعنوان مرجعی برای اندازهگیری میزان تأثیرگذاری برنامه شکار تهدیدی که در سازمان خود پیاده کردهاید استفاده کنید. برخی از این متریکهای اندازهگیری عبارتاند از:

- تعداد تهدیدهای شناساییشده یا بهروز شده؛

- تعداد حوادث مشخصشده در حین شکار یا بعد از آن؛

- تعداد نقطهضعفها و کمبودهای شناساییشده؛

- تعداد نقطهضعفهای برطرفشده؛

- تعداد آسیبپذیریها و پیکربندیهای نادرست شناساییشده؛

- تعداد آسیبپذیریهای رفعشده.

تکامل برنامه شکار تهدید

بعد از انتخاب چهارچوب و ارزیابی میزان تأثیرگذاری شکار تهدید، باید به فکر تکامل برنامه شکار خود باشید. چهارچوب PEAK به شما کمک میکند وضعیت فعلی برنامه شکار تهدید و قابلیتهای آن را ارزیابی کنید و تعیین کنید که مرحله بعدی پیشرفت آن کجاست. درست مانند آنکه یک نقشه راه برای بهبود شکار تهدید خود در طول زمان تدوین کرده باشید. با پیشرفت دائمی و سریع مهاجمان، برنامه شکار تهدید فعلی شما هم باید همگام با آن حرکت کند وگرنه عقب خواهید ماند.

از تهدید نترسید، شروع به شکار کنید

شکار تهدید یک رویکرد پیشگیرانه برای امنیت سایبری است که از شهود و خلاقیت انسان برای شناسایی و مقابله با حوادث امنیتی که از زیر دست روشهای پیشگیرانه سنتی فرار میکنند و شناسایی نمیشوند استفاده میکند. با گنجاندن شکار تهدید در اقدامات امنیتی سازمان خود، میتوانید وضعیت امنیتی کلی خود را بهبود بخشید. برنامه شکار تهدید به شما اجازه میدهد از قدرت تشخیص الگوی انسانمحور استفاده کنید و در نهایت، با استفاده از آن قابلیتهای تشخیص خودکار را تقویت کنید.

منبع: اسپلانک